Assegnare un IP statico in Debian Jessie

Un indirizzo IP statico è un indirizzo IP che non viene assegnato dinamicamente ad un’interfaccia di rete ma è viene salvato nella configurazione del sistema in modo che ogni volta che il computer viene accesso, tale indirizzo riamnga sempre quello. Nella maggior parte delle situazioni non è importante che lo stesso IP address rimanga associato […]

Esporre servizi Docker all’esterno

Nel precedente articolo abbiamo visto come è semplice installare Docker su Debian Jessie. Abbiamo altresì installato e avviato il nostro primo container. Ora vogliamo usare Docker in modo più “intelligente” e utile. Supponiamo di aver installato un web server o di aver attivato un servizio da esporre all’esterno tramite connessione tcp o Internet. Qui le […]

Installazione di Nagios

Nagios è una suite di strumenti che sono veramente utili per tenere sotto controllo il funzionamento di parecchi servizi e demoni: è possibile monitorare server web, database, dischi sia su Linux sia su Windows. Check_MK è un plug-in, relativamente nuovo, di Nagios per il recupero dei dati che permette di limitare l’uso del processore sulla macchina […]

Iptables e Vps, messa in sicurezza

Perché proteggere una macchina virtuale? Siamo su una rete pubblica ed aperta ad attacchi di ogni tipo. Le principali difese da attuare riguardano attacchi di tipo SYN e ping flood. Un attacco di ping flood richiederebbe un’ulteriore protezione di tipo hardware, ma qualora il nostro fornitore di Vps non ne fosse provvisto, il metodo più […]

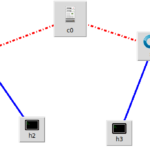

CISCO ACL

Ho realizzato un semplice tutorial sulle access control list implementate nei firewall e router CISCO “compatibili”. Le ACL sono quelle regole che si usano per filtrare il traffico che attraversa un router eliminando, per esempio, le connessioni non desiderate. Per saperne di più: CISCO Access control list